Cybersecurity, i CISO italiani tra rischi crescenti e aspettative irragionevoli dell’azienda

I CISO (Chief Information Security Officer) italiani sono meno ottimisti sulla preparazione delle loro organizzazioni rispetto agli attacchi informatici, e considerano il fronte interno (i dipendenti) e la supply chain come le principali fonti di rischio.

Inoltre si sentono più appoggiati dai vertici aziendali, ma nel contempo le pressioni e le responsabilità del loro ruolo sono talmente cresciute da essere ormai insostenibili per molti di loro.

Queste le principali evidenze dall’indagine di Proofpoint “Voice of the CISO”, giunta alla terza edizione e basata su interviste a 1600 di questi manager in altrettante organizzazioni con almeno 200 addetti, distribuite in 16 paesi, ovvero 100 per ogni paese, compresa l’Italia.

Lo spaccato italiano dell’indagine è stato recentemente presentato alla stampa da Luca Maiocchi, Country Manager di Proofpoint Italia, insieme a un CISO italiano: Matteo Colella di Siram Veolia.

Con il ritorno al “business as usual” scende l’ottimismo

“Questa edizione segna il ritorno al “business as usual”: i CISO italiani erano più ottimisti dopo aver fronteggiato il difficile periodo Covid, mentre oggi molti pensano che la loro azienda non sia abbastanza preparata a difendersi”, ha detto Maiocchi. “Il 49% di loro si sente a rischio di attacco nei prossimi 12 mesi, contro una media globale del 68%”.

È un leggero aumento rispetto all’anno scorso, ma comunque un dato basso, commenta Colella: “Nelle community di CISO di cui faccio parte il dubbio non è se l’attacco arriverà ma quando: il dato indica bassa percezione del rischio, o molta fiducia in soluzioni di cybersecurity recentemente adottate”.

D’altra parte il 52% dei CISO italiani pensa che la propria organizzazione non sia preparata ad affrontare un attacco, contro una media globale del 61%, che sale al 76% in UK e Francia.

Molto dipende anche da cosa si intende per preparazione. “Essere preparati significa prima di tutto avere un’idea di tutti i fronti su cui l’attacco può avere impatto: operatività quotidiana, risultati finanziari, immagine, azionisti”, osserva Colella. “Da questo discende la necessità delle esercitazioni, che devono coinvolgere tutte le componenti aziendali”.

Minacce percepite, al primo posto la supply chain

Quanto alle minacce percepite, in prima posizione in Italia ci sono gli attacchi alla supply chain (30%), seguiti da frodi email (26%), malware (25%), e poi attacchi DDoS, ransomware, minacce interne (negligenza e malafede criminale) – voce quest’ultima in crescita – e compromissione degli account cloud.

“Il primo posto della supply chain è un segno di maturità”, osserva Maiocchi. “Il 51% dei CISO italiani pensa di avere controlli adeguati per mitigare i rischi di supply chain, in leggera crescita rispetto al 2022 – la media globale è del 64% – e in effetti la percezione è che l’onboarding di nuovi partner si sia fatto più selettivo, a volte attraverso tool per verificarne l’esposizione”.

Quanto al dato degli account cloud, “è un po’ basso perché sul campo vediamo come sia un punto di accesso molto utilizzato per entrare nel sistema”. C’è la percezione errata, aggiunge Colella, che siccome l’account è in cloud è più sicuro. “E invece è fondamentale definire bene la ripartizione delle responsabilità tra cliente e fornitore cloud”.

L’errore umano resta la più grande vulnerabilità

Quasi la metà dei CISO italiani però (48%) considera l’errore umano la più grande vulnerabilità in azienda. La media globale è ancora più alta: 60%. E solo il 54% pensa che i dipendenti comprendano il loro ruolo nella protezione dell’azienda.

“Non si parla solo di aperture più o meno avventate delle email, ma anche di errori di configurazione dei sistemi”, sottolinea Colella. “il dato sulla consapevolezza è basso, dovrebbe arrivare almeno al 70%. L’unico modo per ridurre questi rischi è la formazione. È un impegno faticoso per l’azienda, occorrono programmi strutturati e la pressione dev’essere continua”.

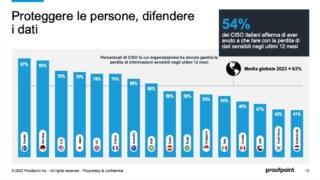

Perdite di dati, “in Italia ancora molta difficoltà ad ammetterle”

Altro dato basso dell’Italia rispetto agli altri paesi è sulla perdita di dati sensibili. Solo il 54% dei CISO italiani ammette di averne subite negli ultimi 12 mesi, contro una media globale del 63% con punte dell’85% in Germania e 87% in Svezia. “In Italia su questo punto c’è ancora molta difficoltà ad ammettere, ma in parte è un problema di grande ritardo tra l’attacco e la rilevazione”.

Una delle poche domande su cui i CISO italiani sono allineati al dato globale è la perdita di dati per insider malintenzionati. L’83% concorda che i dipendenti usciti dall’azienda contribuiscono a queste perdite. Ci sono soluzioni tecniche? “Esistono ma sono invasive e rallentano il lavoro, ma soprattutto va attentamente vagliata la legalità della loro applicazione nel contesto italiano, tra norme varie, statuto dei lavoratori e GDPR”, spiega Colella.

Ransomware, il 54% convinto che la propria azienda pagherebbe

Un tema caldissimo è poi il ransomware: il 54% dei CISO italiani pensa che la propria azienda pagherebbe un riscatto per ripristinare i sistemi e impedire la diffusione dei dati. “Negli ultimi anni gli attacchi sono quasi tutti mirati solo a monetizzare, ci sono vere e proprie entità strutturate come aziende”, osserva Colella. “Se paghi finisci sulla lista di quelli che pagano, se non paghi perdi tutto: occorre un piano B. Ci sono polizze assicurative ad hoc ma sono complicate e molte compagnie valutano di eliminarle. D’altra parte l’attacco ransomware da qualche parte inizia: occorre contenere gli attaccanti impedendo loro di arrivare ai dati, e comunque fare backup frequenti e fisicamente lontani”.

Bankitalia, entro il 30 giugno le banche devono avere un Chief Risk Officer

Infine l’atmosfera che circonda il CISO in azienda. “Il 57% dei CISO italiani ritiene che il CdA sia in sintonia con loro sulle questioni di cybersecurity, un netto miglioramento rispetto al 34% dell’anno scorso”, sottolinea Maiocchi. Qui un’importante novità è imminente per le banche: “Bankitalia ha sancito l’obbligo di una funzione di controllo di secondo livello, il Chief Risk Officer, entro il 30 giugno. La figura del CISO quindi si divide in due, uno più vicino al CdA, l’altro più operativo: è l’approccio anglosassone, può espandersi anche in altri settori”.

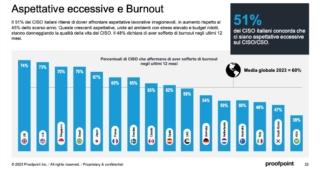

D’altra parte il 51% dei CISO italiani ritiene di dover affrontare aspettative irragionevoli, che si sommano ad ambienti ad alto stress e riduzioni di budget: il 48% dichiara di aver sofferto di burnout negli ultimi 12 mesi (il 60% nel mondo), e il 53% è preoccupato dalla possibilità di responsabilità personali. “Questa figura è molto cambiata nel tempo, anni fa si occupava di sicurezza tecnica, oggi l’azienda si aspetta che governi tutti gli aspetti della sicurezza, ma questo è sempre più complicato”, osserva Colella.

Proofpoint in Italia, un aggiornamento

Per concludere, un aggiornamento sull’attività di Proofpoint in Italia, dove è presente dal 2017. “Oggi la struttura è di circa 30 persone con tutti i ruoli: commerciale, marketing, gestione canale, con un team specializzato sulle PMI (commercial) e un team enterprise per le realtà con almeno 2500 mailbox”, spiega Maiocchi. “Cresciamo come tutta l’azienda, che è stata privatizzata circa un anno fa, e ha raggiunto un miliardo di revenue, con obiettivo 2 miliardi nel 2024. Vendiamo solo via canale, con due distributori – Exclusive Networks e Westcon-Comstor -: con 10 partner “focus” facciamo l’80% del nostro business, gli altri sono seguiti dai distributori”.