Cisco 2018 Annual Cybersecurity Report tra machine learning e IA

Secondo il Cisco 2018 Annual Cybersecurity Report (ACR) presentato nelle scorse ore , la sofisticazione del malware sta aumentando, mentre i cybercriminali hanno iniziato a sferrare attacchi dai servizi cloud e a eludere il rilevamento attraverso la crittografia, utilizzandola come uno strumento per nascondere l’attività di comando e controllo.

Se infatti la crittografia aiuta a migliorare la sicurezza, l’aumento di volume del traffico web crittografato (50% a ottobre 2017) ha acuito la sfida per i responsabili security che cercano di identificare e monitorare le potenziali minacce. I ricercatori di Cisco hanno osservato un aumento triplo delle comunicazioni di rete crittografate utilizzate dai campioni di malware investigati nel corso dell’anno.

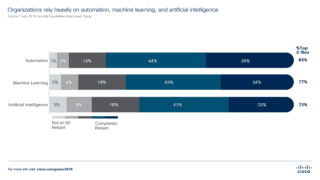

Il machine learning può migliorare la sicurezza di rete, imparando nel tempo a rilevare automaticamente comportamenti insoliti in ambienti di traffico web crittografato, cloud e IoT. Alcuni dei 3.600 responsabili della sicurezza informatica (CISO) intervistati all’interno del Cisco 2018 Security Capabilities Benchmark Study (CSCBS) hanno dichiarato che non vedevano l’ora di iniziare a utilizzare strumenti basati su machine learning e intelligenza artificiale, ma di essere rimasti delusi dal numero di falsi positivi generati da tali sistemi.

Siamo in effetti ancora agli inizi, ma le tecnologie di apprendimento automatico e di intelligenza artificiale matureranno nel tempo e impareranno quali attività possano essere considerate “normali” negli ambienti di rete che stanno monitorando.

Di seguito riportiamo gli altri risultati significativi emersi dal report.

Valore economico degli attacchi

Secondo gli intervistati più della metà di tutti gli attacchi ha causato danni finanziari per oltre 500.000 dollari americani e ha riguardato perdite di fatturato, di clienti, di opportunità e il dover sostenere costi aggiuntivi non previsti. In Italia il 38% delle aziende intervistate all’interno dello studio stima di aver subito danni inferiori ai 100.000 dollari, e il 37% ha subito danni che hanno superato i 500.000 dollari, mentre il 25% ha subito danni per cifre comprese tra i 100.000 e i 499.000.

Attacchi di tipo supply chain

Si tratta di attacchi in grado di colpire i computer su vasta scala e persistere per mesi o addirittura anni. I responsabili della sicurezza devono essere consapevoli del potenziale rischio nell’utilizzare software o hardware di vendor che sembra non abbiano una posizione responsabile in materia di sicurezza.

Nyetya e Ccleaner, due attacchi di questo tipo, nel 2017 hanno infettato moltissimi utenti colpendo software diffusi e fidati. Per contribuire a ridurre il rischio di attacchi di questo tipo, i responsabili della sicurezza dovrebbero prestare attenzione al livello di sicurezza delle terze parti con cui collaborano.

Strumenti di analisi comportamentale

Il 92% dei professionisti della sicurezza ha dichiarato che gli strumenti di analisi del comportamento funzionano molto bene (in Italia l’80%). In particolare due terzi degli intervistati nel settore sanitario, seguiti dai servizi finanziari, hanno confermato che l’analisi dei comportamenti funziona molto bene per identificare elementi dannosi.

L’uso del cloud è in crescita

Nello studio di quest’ anno il 27% dei professionisti della sicurezza ha dichiarato di utilizzare cloud privati off-premise (11% nel nostro Paese), rispetto al 20% del 2016. Tra questi, il 57% ha dichiarato di ospitare reti nel cloud per ottenere una migliore sicurezza dei dati (56% in Italia), il 48% per la scalabilità (34%) e il 46% per la facilità d’uso (39% nel nostro Paese).

Mentre il cloud offre una migliore sicurezza dei dati, gli aggressori stanno approfittando del fatto che i team preposti alla sicurezza hanno difficoltà a difendere ambienti cloud in evoluzione ed espansione. La combinazione di best practice, tecnologie di sicurezza avanzate come il machine learning e strumenti di prima linea di difesa, come le piattaforme di sicurezza cloud, possono contribuire a proteggere questa tipologia di ambiente.

Infine ecco le raccomandazioni di Cisco per i responsabili della sicurezza.

- Essere in linea con le policy e le prassi aziendali relativamente ad applicazioni, sistemi e patch delle appliance.

- Accedere tempestivamente a informazioni e processi accurati sulle minacce e integrare tali dati nel monitoraggio dello stato della sicurezza.

- Eseguire analisi più approfondite e avanzate.

- Eseguire spesso il backup dei dati e testare le procedure di ripristino, processi che risultano oggi quanto mai critici in un mondo caratterizzato da worm ransomware basati sulla rete in rapida evoluzione e da armi informatiche distruttive.

- Eseguire la scansione di sicurezza di microservizi, servizi cloud e sistemi di amministrazione delle applicazioni.

“L’andamento che abbiamo osservato lo scorso anno nel propagarsi del malware, dimostra che i criminali informatici stanno diventando sempre più abili” ha dichiarato John N. Stewart, Senior Vice President e Chief Security and Trust Officer di Cisco. “Dobbiamo elevare nuovamente gli standard, facendoci guidare dalle esigenze di business, e investire in tecnologie e in best practice efficaci. Il rischio è eccessivo e spetta a noi ridurlo.”